Chroń swoje dane przed szkodnikami – jakie systemy ochrony wybrać?

Jaki system ochrony wybrać?

Kiedy chcemy chronić swoje dane przed szkodnikami, musimy wybrać odpowiedni system ochrony, który będzie skuteczny i który będzie odpowiadał naszym potrzebom. Najczęściej wybieranymi systemami ochrony są antywirusy, które są projektowane z myślą o zabezpieczeniu danych przed złośliwym oprogramowaniem. Antywirusy są jednym z najbardziej skutecznych i wydajnych systemów ochrony danych.

Programy Antywirusowe

Programy antywirusowe są jednym z kluczowych systemów ochrony danych, które będą chronić nasze dane przed szkodnikami. Antywirusy są projektowane tak, aby wykrywać i usuwać szkodliwe oprogramowanie, takie jak wirusy, trojany, rootkity, boty, spyware i adware. Antywirusy są zaprojektowane tak, aby monitorować nasze systemy i zapobiegać infekcjom, ale także usuwać wirusy, które już wniknęły do naszego systemu.

Programy Firewall

Programy Firewall to inny rodzaj systemu ochrony danych, który może być skuteczny w ochronie przed szkodnikami. Programy Firewall są programami, które monitorują nasze systemy i blokują szkodliwe połączenia, które mogą próbować wniknąć do naszych systemów. Firewall tworzy zaporę między naszymi systemami a złośliwym oprogramowaniem. Firewall może być skonfigurowany do monitorowania połączeń wejściowych i wyjściowych, co oznacza, że wszystkie nieautoryzowane połączenia będą blokowane.

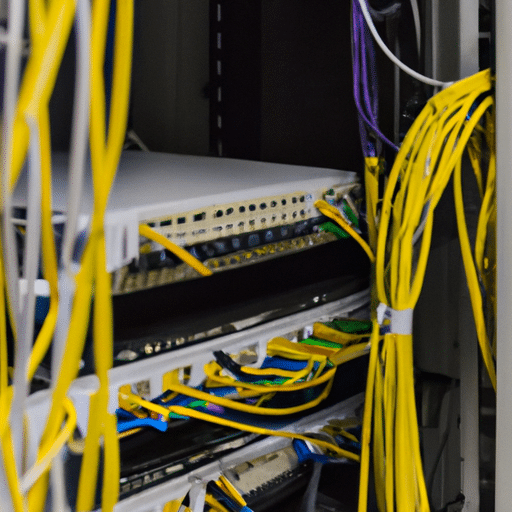

Programy Ochrony Sieciowej

Programy ochrony sieciowej to inne znaczące systemy ochrony danych, które są projektowane z myślą o ochronie naszych danych przed szkodnikami. Programy ochrony sieciowej są zaprojektowane w celu ochrony sieci przed atakami z zewnątrz. Są one zwykle skonfigurowane do monitorowania przepływu danych, aby upewnić się, że wszystkie dane wchodzące i wychodzące są bezpieczne. Ponadto programy ochrony sieciowej chronią sieć przed atakami phishingowymi i innymi atakami, które mają na celu wykradnięcie danych.

Programy Zabezpieczeń Fizycznych

Programy zabezpieczeń fizycznych są kolejnym z zalecanych systemów ochrony danych. Programy zabezpieczeń fizycznych zapewniają bezpieczny dostęp do fizycznych nośników danych, takich jak dyski twarde i dyski sieciowe. Programy te są zaprojektowane w celu ochrony danych przed nieautoryzowanym dostępem i są bardzo skuteczne w zapobieganiu wykradnięcia danych.

Programy Kryptyzacji

Programy kryptograficzne są systemami ochrony danych, które są zaprojektowane w celu zapewnienia bezpiecznego przesyłania i przechowywania danych. Programy te szyfrują dane w celu zapewnienia bezpiecznego przesyłania danych po sieci. Kryptografia jest szczególnie skuteczna w ochronie danych przed atakami hakerskimi, ponieważ szyfrowane dane są trudne do odczytania przez osoby trzecie.

Programy E-mail

Programy e-mail są niezbędne w ochronie danych przed szkodnikami. Programy e-mail są zaprojektowane z myślą o zapobieganiu wirusom i dostarczaniu bezpiecznych wiadomości. Programy e-mail są skonfigurowane do sprawdzania poczty w celu wykrycia wszelkich niebezpiecznych wiadomości, a także do blokowania nieautoryzowanych wiadomości. Programy e-mail chronią także nasze dane przed atakami phishingowymi.

Programy Sztucznej Inteligencji

Programy sztucznej inteligencji są coraz częściej stosowanym systemem ochrony danych. Programy te są zaprojektowane z myślą o zapobieganiu atakom, monitorowaniu danych i wykrywaniu szkodników. Programy te są skonfigurowane do analizowania danych w celu wykrycia wszelkich niebezpiecznych działań i wykonywania odpowiednich działań. Programy sztucznej inteligencji są skuteczne w zapobieganiu szkodnikom i zapewnianiu bezpieczeństwa danych.

Programy Autentykacji

Programy autentykacji to kolejny system ochrony danych, który może być skuteczny w ochronie danych przed szkodnikami. Programy autentykacji są skonfigurowane do wykonywania procesu autentykacji, który ma na celu upewnienie się, że tylko autoryzowane osoby mają dostęp do systemu i danych. Programy te są skuteczne w zapobieganiu atakom i uniemożliwieniu przestępcom dostępu do danych.

Systemy Współdzielenia Plików

Systemy współdzielenia plików to ostatni system ochrony danych, o którym chcieliśmy wspomnieć. Systemy te są zaprojektowane z myślą o zapewnieniu bezpiecznego przesyłania i udostępniania plików. Systemy te są skonfigurowane do wykrywania szkodliwych plików i blokowania ich transferu. Systemy współdzielenia plików są skuteczne w zapobieganiu wirusom i chronieniu danych przed szkodnikami.

Podsumowanie

Wybór odpowiedniego systemu ochrony danych przed szkodnikami jest kluczowy w zapewnieniu bezpieczeństwa danych. Mamy nadzieję, że w tym artykule przedstawiliśmy kilka systemów ochrony danych, które można wykorzystać do ochrony przed szkodnikami. Wybranie odpowiedniego systemu ochrony danych jest bardzo ważne, ponieważ odpowiedni system ochrony może zapobiec wielu problemom i wykradnięciu danych.Jeśli szukasz skutecznego sposobu na ochronę Twoich danych, sprawdź, jakie systemy ochrony możesz wybrać – kliknij tutaj: https://www.gzddd.pl/szkodniki.html.